कैसे जांचें कि कैमरा उपयोगकर्ता का अनुसरण कर रहा है या नहीं?

हैलो, आज हम बात करेंगे कि कैसे जांचें कि आपके लैपटॉप या कंप्यूटर का वेबकैम अभी काम कर रहा है, और कैमरा अब आपकी गतिविधियों की निगरानी कर रहा है, या आप अपनी नाक उठा सकते हैं?

तथ्य यह है कि कोई भी मोबाइल डिवाइस अब कैमरे से लैस है, बहुत सुविधाजनक है। क्या आपने कभी सोचा है कि कैमरा आपकी अनुमति के बिना शूट कर सकता है? आखिरकार, अपने एकमात्र अस्तित्व के साथ, उसका लक्ष्य उस पर है जो मॉनिटर के सामने बस गया। वह तुम हो।

हम आगे का पालन करते हैं। यदि कैमरा बिल्ट-इन है, तो उसके बगल में लगी एलईडी अक्सर कार्य प्रक्रिया को "बाहर" कर देती है। वही "आंख" एक स्थिर पीसी के मॉनिटर पर लगे डिवाइस पर स्थित है। अच्छा... ठीक है, अगर ऐसा है, और आपने अचानक इस पर ध्यान दिया। और अगर नहीं, और कैमरा अभी आपका पीछा कर रहा है? वह इसे बिना पलक झपकाए कर सकती है ...

अप्रिय के बारे में तुरंत।

जब कोई हैकर दूर से कैमरा चालू कर सकता है तो बहुत सारे विकल्प होते हैं। यह आमतौर पर दो विकल्पों का उपयोग करके किया जाता है:

- ट्रोजन प्रोग्राम, और इसे न केवल कैमरे से छवि प्रसारित करने के लिए जोड़ा जाएगा। आखिरकार, तस्वीर ही मायने नहीं रखती। कभी-कभी कैमरा चालू करना और उसके बाद की रिकॉर्डिंग एक और, बड़ी संख्या में प्रोग्राम के साथ जाती है, जो अन्य बातों के अलावा, अधिकांश विंडोज सुरक्षा सुविधाओं को अक्षम करने की अनुमति देती है। ऐसे ट्रोजन का एक विशिष्ट और सबसे प्राथमिक उदाहरण है .

- कौन नहीं जानता (वह मीटर), मैं आपको सलाह देता हूं कि आप उसे कम से कम सतही तौर पर जान लें। और अगर पहले पैराग्राफ में एक अच्छे एंटी-वायरस पैकेज की बदौलत हैकर की निपुणता शून्य हो सकती है, तो इसके लिए कोई रामबाण इलाज नहीं है - एंटी-वायरस एक खुले मीटर सत्र को अलग नहीं करता है। और चल रही सेवाओं के बीच, स्क्रीन या वेबकैम से स्क्रीनशॉट रिकॉर्ड करना भी वहां शुरू किया जा सकता है। लेख को लिंक पर पढ़ें।

क्या कैमरा देख रहा है? त्वरित विकल्प।

चलो जांचते हैं...

लेकिन पहले, मैं आपसे एक बहुत अच्छा प्रोग्राम डाउनलोड करने के लिए कहूँगा जिसका नाम है प्रोसेस एक्सप्लोरर. यह उन लोगों के लिए बहुत उपयोगी है जो विंडोज़ में होने वाली कुछ प्रक्रियाओं की प्रकृति में रुचि रखते हैं, जिससे आप सिस्टम पर चल रहे कार्यक्रमों और कार्यक्रमों को ट्रैक कर सकते हैं। इसकी मदद से, वायरस और अन्य कचरे का पता लगाना आसान है, जो सफलतापूर्वक खुद को लोकप्रिय प्रक्रियाओं के रूप में प्रच्छन्न करता है। कार्यक्रम प्रोसेस एक्सप्लोररमेरे लेखों में एक से अधिक बार दिखाई देगा, अब आपके लिए इसे प्राप्त करने का उच्च समय है। यह अंग्रेजी में है, स्थापना की आवश्यकता नहीं है, एक साधारण निष्पादन योग्य फ़ाइल।

लेकिन आइए "हमारी भेड़" पर वापस जाएं और देखें कि कैमरा किसका पीछा कर रहा है।

Microsoft वेबसाइट से ज़िप संग्रह में प्रोसेस एक्सप्लोरर प्रोग्राम डाउनलोड करें

अपने डिवाइस के विवरण की जांच करने के लिए (हां, कोई भी!), आपको इसके पूरे नाम की आवश्यकता होगी। विंडोज़ में डिवाइस मैनेजर इसे गिब्लेट्स के साथ जारी करेगा। एक कंप्यूटर(आर - पार शुरू) - दायां चूहा गुण – डिवाइस मैनेजर.

अब इमेजिंग डिवाइस ढूंढें। आइटम का विस्तार करें। और राइट क्लिक गुण. टैब में डिवाइस का नाम कॉपी करें डिवाइस विवरण:

अब हम लॉन्च प्रोसेस एक्सप्लोरर. यह मुझे विंडोज़ टास्क मैनेजर की याद दिलाता है। टूलबार में बाईं ओर, दूरबीन वाला आइकन ढूंढें. उस पर क्लिक करें और जो कॉपी किया है उसे पेस्ट करें। क्लिक खोज

अगर किसी चीज़ ने आपको पहले ही सचेत कर दिया है, तो ऊपर दिए गए दो बटनों का उपयोग करके प्रक्रिया को समाप्त करें, इसके साथ शुरू करें को मार डालो . देखें कि कैमरे के प्रदर्शन और कैमरे के साथ काम करने के कार्यक्रम का क्या होता है। अगर कुछ नहीं हुआ - इस तथ्य के बारे में सोचने का विकल्प कि कोई और जानता है कि मॉनिटर के सामने आपका चेहरा कैसा दिखता है। और यह तथ्य कि कैमरा आपको देख रहा है, इसे एक सिद्ध तथ्य मानें।

- कंप्यूटर और लैपटॉप के अन्य उपकरणों के बीच अपने कैमरे को सही ढंग से पहचानने के लिए, आपको उपकरणों की सूची में इसके पूरे नाम की आवश्यकता होगी। विंडोज मैनेजर से बेहतर आपको कोई नहीं बता सकता। हम दबाते हैं जीत + आर, हम एक टीम इकट्ठा करते हैं

टैब से नाम कॉपी करें बुद्धिपैराग्राफ के तहत डिवाइस विवरणऔर इसे खुले खोज बॉक्स में टाइप करें प्रोसेस एक्सप्लोरर(सीटीआरएल+एफ). कैसे आगे बढ़ना है, आप जानते हैं। जांचें और सुनिश्चित करें।

कैसे बचाना है?

मैं आपको एक रहस्य बताऊंगा - एक अच्छी तरह से छिपा हुआ ट्रोजन "प्रक्रिया" को छिपा देगा ताकि कोई इसे नोटिस न करे। इसलिए सुनिश्चित करें कि संक्रमण कंप्यूटर में न जाए। यदि कोई अच्छा एंटीवायरस पैकेज नहीं है, तो आपका कंप्यूटर निगरानी के लिए खुला है। और यह ज्यादातर समस्याओं का समाधान करेगा। एंटीवायरस सुरक्षा को बायपास करें, और कभी-कभी स्तर पर भी डिफेंडर-लेकिन विंडोज 10 से, शायद हर "हैकर" नहीं। कुछ पेशेवर हैं जो आपके कैमरे का अतिक्रमण करेंगे। और एंटीवायरस के बिना, नेटवर्क पर कुछ भी नहीं करना है। समस्या यह है कि कभी-कभी हैकर्स के पास बहुत विशिष्ट शीर्षक और पद होते हैं।

इसे बंद करने का विकल्प है। और इसे केवल सत्र की अवधि के लिए चालू करें। क्या कैमरा अंदर बनाया गया है? निश्चित रूप से वहां से कैमरे को अक्षम करने का एक विकल्प है। शब्द से नृत्य कैमरासीएमओएस सेटिंग्स में। इस का उपयोग करें। यदि आप इसे अक्सर उपयोग करते हैं, तो अगला विकल्प उपयुक्त है।

यह विचार कि किसी ने आपके लैपटॉप के कैमरे को हैक कर लिया है और आपकी जासूसी कर रहा है और फिर आपको वीडियो ऑनलाइन जारी करने या विशेष रूप से किसी को भेजने की धमकी देकर ब्लैकमेल कर रहा है, यह किसी हॉलीवुड फिल्म की साजिश की तरह लग सकता है। लेकिन यह करना उतना कठिन नहीं है जितना आप सोच सकते हैं। कैमफेक्टिंग हैकिंग द्वारा मालिक के वेबकैम तक अवैध पहुंच है। यह हैकर्स द्वारा उपयोग किए जाने वाले सबसे आम तरीकों में से एक है। वे कैमरे पर पूर्ण नियंत्रण प्राप्त करते हैं - वे सॉफ्टवेयर "बग" पेश करते हैं, शिकार के जीवन से समझौता करने वाले क्षणों को शूट और रिकॉर्ड करते हैं

कैसे बताएं कि आपका वेबकैम हैक हो गया है?

सभी हैकर्स को आपके कैमरे को हाईजैक करने के लिए अपने लैपटॉप पर रिमोट-नियंत्रित मैलवेयर इंस्टॉल करना होता है (यह उन्हें आपकी निजी फाइलों, संदेशों और ब्राउज़िंग इतिहास तक पहुंच भी देता है)। हालाँकि, चेतावनी के संकेतों को पहचानना और उसे समाप्त करना आसान है। यह कैसे करना है?

- वेबकैम संकेतक की जाँच करें

अगर कैमरा लाइट चालू है या जब आपने इसे चालू नहीं किया है तो इसकी एलईडी चमक रही है, इसका मतलब है कि कोई और इसका इस्तेमाल कर रहा है। यह एक हैक या पृष्ठभूमि में चलने वाला केवल एक ब्राउज़र एक्सटेंशन हो सकता है जो आपके वेबकैम का उपयोग करता है। - ब्राउज़र एक्सटेंशन जांचें

अपने कंप्यूटर को पुनरारंभ करें और वह ब्राउज़र लॉन्च करें जिसका आप सामान्य रूप से उपयोग करते हैं। यदि आप ब्राउज़र खोलते समय संकेतक रोशनी करते हैं, तो समस्या ब्राउज़र एक्सटेंशन के साथ है। लेकिन वास्तव में क्या? अपराधी को खोजने के लिए उन्हें एक-एक करके अक्षम करें। - आवेदन जांच

ब्लिंकिंग इंडिकेटर का एक अन्य संभावित कारण अनुप्रयोग हो सकता है। उनका परीक्षण करने के लिए, निम्न कार्य करें: ऐप लॉन्च करें और देखें कि क्या वेबकैम की रोशनी आती है, यदि ऐसा है, तो ऐप्स को एक-एक करके तब तक खोलते रहें जब तक आपको पता न चल जाए कि और कौन गुप्त रूप से इसका उपयोग कर रहा है।

लेकिन यह अलग हो सकता है, अगर कंप्यूटर के पुनरारंभ होने के कुछ सेकंड बाद संकेतक रोशनी करता है, बिना किसी एप्लिकेशन को लॉन्च किए - निश्चित रूप से, आपको हैक कर लिया गया है। - जांचें कि क्या वेबकैम प्रक्रिया चल रही है

टास्क मैनेजर पर जाएं और प्रोसेस टैब पर वर्तमान में चल रहे सभी प्रोग्राम खोजें। वेबकैम उपयोगिता के लिए जाँच करें। अपने कंप्यूटर को पुनरारंभ करके इसका परीक्षण करें, यदि उपयोगिता स्वचालित रूप से प्रारंभ हो जाती है, तो आप हैक हो जाते हैं। - वेबकैम लॉन्च करें

सभी प्रोग्राम और एप्लिकेशन बंद करें और स्वयं कैमरा चालू करने का प्रयास करें। यदि एक त्रुटि संदेश यह दर्शाता है कि कैमरा पहले से ही उपयोग में है, तो इसका मतलब है कि लैपटॉप का कैमरा हैक कर लिया गया है। फिर आपको बिंदु 1 में दिए गए निर्देशों का संदर्भ लेना चाहिए। - ऑडियो और वीडियो रिकॉर्डिंग खोजें

यदि कोई हैकर गुप्त रूप से आपकी जासूसी कर रहा है, तो आपको उन ऑडियो और/या वीडियो रिकॉर्डिंग की तलाश करनी होगी जिन्हें आपने सहेजा नहीं है। उस फ़ोल्डर में नेविगेट करें जहां वेबकैम ऐसी फ़ाइलों को संग्रहीत करता है। इसकी सेटिंग्स को कई बार जांचें और पता करें कि क्या यह फ़ोल्डर आपकी जानकारी के बिना बदला गया है। लेकिन इस पद्धति पर बहुत अधिक भरोसा न करें, क्योंकि कई हैकर आपके कैमरे के माध्यम से जो कुछ भी रिकॉर्ड करते हैं उसे अपने डिवाइस पर स्ट्रीम कर सकते हैं। - मैलवेयर स्कैन चलाएं

यदि आप पाते हैं कि अज्ञात सॉफ़्टवेयर कैमरे का उपयोग कर रहा है, तो मैलवेयर के लिए अपने कंप्यूटर सिस्टम को तुरंत स्कैन करें। यदि स्कैनर को कुछ मिलता है, तो फ़ाइल को क्वारंटाइन में ले जाएँ। यदि यह समस्या का समाधान नहीं करता है या मैलवेयर नहीं हटाया जाता है, तो यह एक तकनीकी विशेषज्ञ से संपर्क करने योग्य है।

वीडियो पर: कैसे पता करें कि वेबकैम के माध्यम से आपका अनुसरण किया जा रहा है

वेबकैम के माध्यम से कंप्यूटर की जासूसी से कैसे बचें?

- फ़ायरवॉल सक्षम

फ़ायरवॉल नेटवर्क ट्रैफ़िक की निगरानी और संदिग्ध कनेक्शनों को अवरुद्ध करके आपके सिस्टम की सुरक्षा करता है। सुनिश्चित करें कि आपके कंप्यूटर का अंतर्निर्मित फ़ायरवॉल चालू है और चल रहा है। - विश्वसनीय एंटीवायरस

ऐसा चुनें जिसमें मैलवेयर, स्पाईवेयर और वायरस से उन्नत सुरक्षा हो। एंटीवायरस प्रोग्राम खतरों का पता लगाने और उन्हें नुकसान पहुंचाने से पहले ब्लॉक कर देगा। - फ़िशिंग ट्रैप

हैकर्स सपोर्ट एजेंट के रूप में छद्मवेश कर सकते हैं और आपसे यह कहते हुए संपर्क कर सकते हैं कि आपको अपने सिस्टम/कंप्यूटर/प्रोग्राम में कोई समस्या है और वे मदद कर सकते हैं। ऐसे संदेशों पर विश्वास न करें। यह एक सामान्य फ़िशिंग तकनीक है जिसका उपयोग साइबर अपराधी आपके डिवाइस पर रिमोट एक्सेस स्पाइवेयर स्थापित करने के लिए करते हैं। ऐसे सॉफ़्टवेयर उन्हें आपके कैमरे तक पहुंचने और उस तक पहुंच अधिकारों का प्रबंधन करने की अनुमति देंगे।

पीड़ितों को सॉफ्टवेयर डाउनलोड करने के लिए लुभाने का एक और तरीका है RAT (रिमोट एक्सेस ट्रोजन), फ़िशिंग ईमेल जो नकली URL और दुर्भावनापूर्ण फ़ाइलों को छिपाते हैं। अज्ञात प्रेषकों के ईमेल को सावधानी से लें और संदिग्ध लिंक पर क्लिक न करें या संदिग्ध अटैचमेंट डाउनलोड न करें।

- सार्वजनिक वाई-फ़ाई में सुरक्षा

सार्वजनिक वाई-फाई नेटवर्क हैकर के हमलों के लिए बेहद संवेदनशील हैं। साइबर क्रिमिनल अक्सर फ्री हॉटस्पॉट में लोगों पर हमला करते हैं और मैलवेयर से उनके डिवाइस में घुसपैठ करने की कोशिश करते हैं। अपने वाई-फाई कनेक्शन को सुरक्षित करने और अवांछित स्पाइवेयर से खुद को बचाने के लिए हमेशा वीपीएन का उपयोग करें। - वेबकैम टेप करें

कैमरे को टेप से ढक दें। यहां तक कि मार्क जुकरबर्ग भी करते हैं। किसी को आपके कंप्यूटर के कैमरे से आपको देखने से रोकने का यह सबसे आसान और 100% सुनिश्चित तरीका है। अगर आपको लगता है कि टेप लुक को खराब कर देता है, तो एक विशेष प्लग खरीदें जो वेबकैम से जुड़ा हो। - हैकर्स के पास आप पर क्या है?

अगर आपको धमकी भरे संदेश मिलते हैं कि किसी ने आपका कैमरा हैक कर लिया है, तो इसे तुरंत सच न मानें। यह एक एसआई () हमला हो सकता है। पहले उन्हें इसे साबित करने दें। इन स्कैमर्स के पास आपको हैक करने का तकनीकी ज्ञान नहीं है, लेकिन वे आपकी भावनाओं के साथ खिलवाड़ करना जानते हैं।

घरों और संपत्ति की सुरक्षा एक ऐसा मुद्दा है जिसे कम करके नहीं आंका जाना चाहिए। बार-बार व्यापार यात्राएं, घर से दूर काम करना या यात्रा करना अपार्टमेंट के लिए डर के साथ नहीं होना चाहिए - यह आपके घर को एक प्रभावी निगरानी प्रणाली से लैस करने के लिए पर्याप्त है।

जब निगरानी की बात आती है, तो महंगे समाधान हमेशा दिमाग में आते हैं, जो अक्सर घर के बजट पर बहुत अधिक बोझ होते हैं। यह गलती है। एक अपार्टमेंट या छोटे कार्यालय में वीडियो निगरानीका उपयोग करके न्यूनतम लागत पर आयोजित किया जा सकता है।

वेब कैमरा - घर में वीडियो निगरानी

घर में निगरानी के संगठन को किसी विशेष ज्ञान या बड़ी वित्तीय लागत की आवश्यकता नहीं होती है। यह विश्वास करना कठिन है कि साधारण या घर के निवासियों, साथ ही मौजूदा संपत्ति की सुरक्षा सुनिश्चित करने के लिए पर्याप्त है।

सबसे सरल मॉडल की लागत अक्सर 1000 रूबल की सीमा में होती है। प्रभावी वेबकैम की कीमत कुछ हज़ार होती है, लेकिन अगर आप बदले में अपने प्रियजनों को सुरक्षित रख सकते हैं तो यह भी एक छोटी सी कीमत है। ऐसी खरीद को शांतिपूर्ण भविष्य में निवेश के रूप में देखा जाना चाहिए। एक पेशेवर स्थापना की तुलना में 1,500 या 2,500 रूबल की लागत एक छोटी सी लागत है, जिसके लिए आपको बहुत अधिक भुगतान करने की आवश्यकता है।

वेब कैमरा निगरानी - आवेदन चयन

सरल घरेलू निगरानी करने के लिए, आप USB पोर्ट का उपयोग करके कंप्यूटर से कनेक्टेड क्लासिक वेबकैम का उपयोग कर सकते हैं। आपको उल्लिखित कंप्यूटर और संबंधित सॉफ़्टवेयर की भी आवश्यकता होगी। जैसा देख गया, थोड़ा चाहिएघर में एक वीडियो निगरानी प्रणाली बनाने के लिए। लागत छोटी है, और प्रभाव काफी संतोषजनक हैं।

वेबकैम, कम से कम आईपी कैमरों के विपरीत, गति का पता लगाने या ई-मेल पर अलार्म सूचनाएं भेजने जैसी सुविधाओं से लैस नहीं हैं। इस समस्या का समाधान है विशेष सॉफ्टवेयरइस प्रकार के उपकरण को संचालित करने के लिए डिज़ाइन किया गया।

सरल एप्लिकेशन आपको छवियों को ऑनलाइन प्रसारित करने के लिए आपके कंप्यूटर से जुड़े वेबकैम का उपयोग करने के साथ-साथ बुनियादी रिकॉर्डिंग और सुरक्षा सेटिंग्स को कॉन्फ़िगर करने की अनुमति देते हैं। कई दर्जन घरेलू निगरानी कार्यक्रम पहले ही बाजार में दिखाई दे चुके हैं, उनमें से यॉकैम या विटामिन डी ध्यान देने योग्य है।

वेब कैमरा या आईपी कैमरा - जो वीडियो निगरानी के लिए बेहतर है

आईपी कैमरासाधारण वेबकैम की तुलना में अधिक महंगे हैं, लेकिन इनमें बहुत अधिक विशेषताएं हैं। छवियों को ठीक से कैप्चर करने के लिए, छवियों को केवल एक नेटवर्क से कनेक्ट करने की आवश्यकता होती है और वेबकैम के विपरीत, लगातार चलने वाले कंप्यूटर की आवश्यकता नहीं होती है। उनका नुकसान कीमत है, जो अक्सर इस प्रकार के उपकरण को खरीदने में एक बाधा है।

वेबकैम और आईपी कैमरों में क्या अंतर है? इनमें से कौन सा समाधान होम वीडियो निगरानी के आयोजन के लिए सबसे उपयुक्त है? प्रस्तुत प्रश्नों के उत्तर की सुविधा के लिए, हमने प्रस्तुत किए गए दोनों समाधानों के मुख्य पेशेवरों और विपक्षों को एकत्र किया है।

वेबकैम:

- सस्ती और स्थापित करने में आसान(बस इसे यूएसबी पोर्ट से कनेक्ट करें और ड्राइवरों को स्थापित करें)

- कोई कार्य नहीं हैनिगरानी के आयोजन के लिए आवश्यक है, उदाहरण के लिए, गति का पता लगाना, इसलिए उचित संचालन के लिए विशेष सॉफ्टवेयर की आवश्यकता होती है

- वेबकैम के साथ घरेलू नियंत्रण कंप्यूटर के निरंतर संचालन की आवश्यकता है, और यह अधिक बिजली की खपत के रूप में अतिरिक्त लागत पैदा करता है

- उपलब्ध अधिकांश वेबकैम केबल और USB पोर्ट वाले कंप्यूटर से कनेक्ट होते हैं, इसलिए डिवाइस पीसी के पास होना चाहिए, सबसे अच्छा विकल्प (लेकिन अधिक महंगा) वायरलेस वेबकैम हैं जिन्हें कमरे में कहीं भी स्थापित किया जा सकता है

- कैमरा छवि दुनिया में कहीं भी ट्रैक किया जा सकता है(केवल इंटरनेट का उपयोग आवश्यक)

आईपी कैमरा:

- आईपी कैमरों के सबसे सस्ते मॉडल की कीमत 2000 रूबल से कम है, लेकिन अतिरिक्त सुविधाओं से लैस सर्वोत्तम समाधान बहुत अधिक महंगे हैं

- उचित संचालन के लिए स्थानीय नेटवर्क का उपयोग आवश्यक

- स्थापित करने और कनेक्ट करने में आसान, और उनका कॉन्फ़िगरेशन एक वेब ब्राउज़र या कैमरे के साथ आपूर्ति किए गए विशेष सॉफ़्टवेयर के माध्यम से किया जाता है

- कम बिजली की खपत करेंवेबकैम + कंप्यूटर के एक सेट की तुलना में

- उन्हें घर में या बाहर कहीं भी स्थापित किया जा सकता है- नेटवर्क कवरेज ही एकमात्र सीमा है

- की पेशकश की वायर्ड उपकरणों की तरह(RJ-45 कनेक्टर का उपयोग करके नेटवर्क से कनेक्टेड) और वायरलेस (वाई-फाई नेटवर्क का उपयोग करके)

- मोशन डिटेक्टर, साउंड, माइक्रोफोन से लैस किया जा सकता है, अक्सर एक अंतर्निहित एफ़टीपी सर्वर भी होता है, और इसके लिए धन्यवाद, वे कैप्चर की गई छवि को क्लाउड में सहेजते हैं

- जैसे वेबकैम के मामले में, आप दुनिया में कहीं से भी घर देख सकते हैंकैमरा निर्माता द्वारा प्रदान किए गए वेब ब्राउज़र या सॉफ़्टवेयर का उपयोग करना

वेबकैम खरीदते समय किन बातों का ध्यान रखें

घर पर वीडियो निगरानी के रूप में एक वेब कैमरा बहुत अच्छा काम करता है, लेकिन केवल तभी जब आपने कुछ मापदंडों के साथ एक उपकरण खरीदा हो, जो मुख्य रूप से रिकॉर्ड की गई छवि की गुणवत्ता से संबंधित हो।

वेबकैम चुनते समय क्या देखना है?

- कनेक्शन का प्रकार - वेबकैम USB 2.0 या USB 3.0 पोर्ट के माध्यम से कंप्यूटर से जुड़े होते हैं। विनिर्देश 2.0 के मामले में, डेटा 480 एमबीपीएस की अधिकतम गति से स्थानांतरित किया जाता है, बदले में, यूएसबी 3.0 के लिए, अधिकतम डेटा अंतरण दर 5 जीबीपीएस है। बाजार में, आप ऐसे उपकरण भी पा सकते हैं जो वाई-फाई नेटवर्क, आरजे-45 कनेक्टर या .

- सेंसर प्रकार - उपलब्ध अधिकांश वेबकैम सीएमओएस सेंसर का उपयोग करते हैं, जो दिन के उजाले के साथ-साथ रात में भी अच्छी तरह से रोशनी वाले कमरों में अच्छा काम करते हैं। वीडियो कैमरा खरीदते समय, आपको सेंसर के आकार की भी जांच करनी चाहिए और तदनुसार, इसका विकर्ण - जितना बड़ा होगा, छवि की गुणवत्ता उतनी ही बेहतर होगी, लेकिन साथ ही बड़ा उपकरण भी। मान में संवेदनशीलता सीमा भी होती है।

- रिज़ॉल्यूशन - रिकॉर्ड की गई छवि और विवरण की गुणवत्ता के लिए ज़िम्मेदार है। रिज़ॉल्यूशन जितना अधिक होगा, उतनी ही अधिक जानकारी संग्रहीत की जा सकती है और छवि अधिक स्पष्ट होती है।

- निर्मित माइक्रोफोन- यह वैकल्पिक है, लेकिन न केवल वेबकैम का उपयोग करके वीडियो निगरानी के निर्माण के मामले में, बल्कि रोजमर्रा के उपयोग के लिए भी उपयोगी है। यदि कैमरे का उपयोग छोटों के लिए बेबी मॉनिटर के रूप में किया जाएगा तो माइक्रोफ़ोन काम आएगा।

- पावर - अधिकांश वेबकैम यूएसबी पोर्ट के माध्यम से संचालित होते हैं। खरीदते समय, डिवाइस की बिजली आपूर्ति के बारे में निर्माता द्वारा इंगित जानकारी की जांच करना उचित है।

एक अज्ञात हैकर लगातार कई दिनों तक इंटरनेट शो करता है, वेबकैम का उपयोग करने वाले लोगों की जासूसी करता है। यह पहली बार नहीं है जब यूजर्स पर उनके अपने कंप्यूटर और स्मार्टफोन के जरिए नजर रखी गई हो - कई घुसपैठिए और पश्चिमी खुफिया अधिकारी ऐसा करते रहे हैं। Lenta.ru ने पता लगाया कि क्या वेबकैम को हैकिंग से बचाना संभव है।

शौकिया झांकना

मंगलवार, 26 अप्रैल को, Dvach इमेजबोर्ड के एक अनाम सदस्य ने एक फ़ोरम थ्रेड बनाया जहाँ उन्होंने एक असामान्य इंटरनेट शो की घोषणा की। उसने वादा किया कि कुछ घंटों के भीतर वह एक YouTube प्रसारण प्रसारित करेगा और यादृच्छिक नेटवर्क उपयोगकर्ताओं का लाइव अनुसरण करेगा। इसके अलावा, वे अप्रत्याशित रूप से पीड़ितों के कंप्यूटर पर विभिन्न एप्लिकेशन लॉन्च करते हैं, पोर्न चालू करते हैं और अपना डेटा नेटवर्क पर अपलोड करते हैं।

ताकि दर्शक ऊब न जाएं, स्व-घोषित शोमैन ने "पूर्ण संवादात्मक" की घोषणा की - दर्शक चैट पर अपने अनुरोध भेज सकेंगे, जिसे वह तुरंत पूरा करेंगे। कुछ समय बाद, रिकॉर्डिंग में Synchtube सेवा का एक लिंक दिखाई दिया, जहां, YouTube से अंतर्निहित वीडियो प्रसारण के अलावा, एक चैट का आयोजन किया गया और दान एकत्र किया गया। अपने अनुरोधों की पूर्ति की गारंटी के लिए, उपयोगकर्ताओं को "परियोजना के विकास" के लिए हैकर को दो या तीन रूबल की प्रतीकात्मक राशि भेजने के लिए कहा गया था।

प्रसारण की शुरुआत में ही, यह स्पष्ट हो गया कि हमलावर ल्यूमिनोसिटीलिंक सिस्टम के माध्यम से काम कर रहा था। यह आमतौर पर नेटवर्क प्रशासकों द्वारा दूर से कंप्यूटर नेटवर्क का प्रबंधन करने के लिए उपयोग किया जाता है। हालाँकि, इंटरनेट पर प्रोग्राम के कई पायरेटेड संस्करण हैं जिन्हें उपयोगकर्ताओं की जासूसी करने, उन्हें वायरस से संक्रमित करने और DDoS हमलों को व्यवस्थित करने के लिए कॉन्फ़िगर किया जा सकता है। प्रासंगिक निर्देश YouTube पर आसानी से मिल जाते हैं।

प्रसारण के दो घंटे से अधिक समय तक हैकर कई दर्जन कंप्यूटरों से जुड़ने में सफल रहा। वह आमतौर पर देखता था कि पीड़ित कुछ मिनटों के लिए क्या कर रहा था, और फिर अचानक व्यक्ति की स्क्रीन पर विभिन्न वीडियो या तस्वीरें प्रदर्शित करता था। तो, रूस के एक युवा जोड़े को समलैंगिक पोर्न देखने के लिए मजबूर किया गया था, और एक यूक्रेनी पुलिसकर्मी को एक खूनी मिश्रित मार्शल आर्ट लड़ाई देखने के लिए मजबूर किया गया था।

अगले दिन, हैकर ने एक और मनोरंजन में महारत हासिल की: VKontakte पर संगीत चालू करें। मैं इसके साथ एक उपयोगकर्ता को जगाने में कामयाब रहा। हमलावर ने लोगों को नाराज करने की हर संभव कोशिश की, क्योंकि शो के दर्शकों को यही उम्मीद थी. आमतौर पर, पीड़ितों ने तुरंत अपने कंप्यूटर को वायरस के लिए स्कैन करना शुरू कर दिया, लेकिन शोमैन ने केवल एंटीवायरस को निषिद्ध कार्यक्रमों की सूची में जोड़ा।

दर्शकों ने कई उपयोगकर्ताओं के लिए विशेष रूप से हिंसक प्रतिक्रिया व्यक्त की, जिन्होंने डर के कारण इंटरनेट बंद कर दिया था, और एक युवक जिसने पुलिस को फोन करने का फैसला किया था। वे हैकर के साथ पत्राचार में प्रवेश करने वाले पर भी हँसे, यह सोचकर कि वह इंटरनेट प्रदाता की सहायता सेवा के साथ बातचीत कर रहा था। इससे पहले, प्रसारण के लेखक ने दस मिनट के लिए स्क्रीन पर त्वचा रोगों की जानकारी प्रदर्शित की।

सबसे दिलचस्प बात यह है कि हमलावर का पता लगाना बेहद मुश्किल है। Dvach लंबे समय से सभी उपयोगकर्ताओं के लिए गुमनामी की गारंटी के लिए प्रसिद्ध है, और हैकर स्वयं अपने आईपी पते को छिपाने के लिए शायद वीपीएन और अन्य सेवाओं का उपयोग करता है। हालांकि, नेटवर्क ने सुझाव दिया कि प्रसारण दिमित्री शालाशोव द्वारा आयोजित किया गया था, जो विभिन्न हैकर कार्यक्रमों के लिए एक प्रसिद्ध YouTube ब्राउज़र है, क्योंकि आवाज समान है।

कैमरों के लिए साइट

द्वाचा हैकर एकमात्र हमलावर से बहुत दूर है जो वेबकैम के माध्यम से लोगों की जासूसी करता है। 2014 में, बीबीसी ने एक रूसी साइट पर रिपोर्ट की जिसने दुनिया को लाइव वेबकैम का पालन करने की अनुमति दी। संयुक्त राज्य अमेरिका से 2,500 से अधिक चैनल, फ्रांस से 2,000 और नीदरलैंड से 1,500 चैनल संसाधन पर उपलब्ध थे।

इस पोर्टल पर रूसी यूजर्स के वेबकैम भी लगे। थ्रेट पोस्ट संस्करण में मॉस्को, कोरोलेव, क्रास्नोडार और अन्य शहरों से लगभग 70 काम करने वाले कैमरे मिले।

इसके बाद बीबीसी के पत्रकारों ने संसाधन के मालिक से संपर्क किया। उन्होंने कहा कि उनका रूस से कोई लेना-देना नहीं है, और उन्होंने खुद को हैकर के रूप में पहचानने से इनकार कर दिया। उनके अनुसार, उन्हें कैमरों में एक साधारण पासवर्ड दर्ज करने के बाद सभी प्रसारणों तक पहुंच प्राप्त हुई, जिसे उपयोगकर्ता स्वयं मानक से नहीं बदलते थे। उसी समय, नेटवर्कवर्ल्ड वेबसाइट ने गणना की कि 256 देशों में लगभग 73, 000 वेबकैम डिफ़ॉल्ट रूप से पासवर्ड से सुरक्षित थे।

वास्तव में कोई ब्रेक-इन नहीं था। जिन उपयोगकर्ताओं ने फ़ैक्टरी सेटिंग्स और पासवर्ड नहीं बदले, वास्तव में, हमलावरों को उनके वेबकैम तक पहुंच प्रदान की।

असुरक्षित वेबकैम के एक एग्रीगेटर का उदय केवल समय की बात थी। पोर्टल के रचनाकारों को पासवर्ड चोरी करने के लिए सॉफ़्टवेयर कमजोरियों की तलाश करने या फ़िशिंग साइट चलाने की आवश्यकता नहीं थी। एक साधारण खोज क्वेरी का उपयोग करके असुरक्षित कैमरे पाए गए।

व्यापक प्रचार के बाद, साइट को नीचे ले जाया गया। फ़ॉस्कैम वायरलेस कैमरा निर्माताओं ने उस समय कहा था कि उन्होंने घटना के बाद सॉफ़्टवेयर को बदल दिया, और उनके कैमरे अब उपयोगकर्ताओं को जटिल पासवर्ड सेट करने के लिए मजबूर करते हैं, जिससे उन्हें मानक फ़ैक्टरी सुरक्षा सेटिंग्स के साथ काम करने से रोका जा सकता है।

स्नोडेन की सच्चाई

अमेरिकी राष्ट्रीय सुरक्षा एजेंसी के पूर्व कर्मचारी एडवर्ड स्नोडेन ने भी इस तथ्य के बारे में बताया कि निगरानी के लिए वेबकैम का उपयोग किया जाता है। अपनी खुलासा सामग्री में, उन्होंने कहा कि अमेरिकी और ब्रिटिश खुफिया सेवाएं फोन टैप कर रही हैं, सोशल नेटवर्क और तत्काल दूतों पर पत्राचार, पैसे के लेनदेन और टिकट खरीद पर नज़र रख रही हैं। इसके अलावा, NSA के पास लाखों वेबकैम तक पहुंच है और वह उनके माध्यम से उपयोगकर्ताओं की निगरानी कर सकता है। यह स्पष्ट हो गया कि बिल्कुल अप्राप्य प्रौद्योगिकियां मौजूद नहीं हैं।

स्नोडेन ने फरवरी 2014 में खुफिया एजेंसियों ने वीडियो चैट की निगरानी कैसे की, इसका विवरण दिया। प्रकाशित सामग्रियों के अनुसार, इसके लिए एक विशेष ऑप्टिक नर्व प्रोग्राम का उपयोग किया गया था, जो मानव चेहरों को पहचानने में सक्षम था। प्रारंभ में, इसे अपराध से लड़ने के लिए बनाया गया था, और इसकी मदद से इसे आतंकवादियों की खोज करने की योजना बनाई गई थी, लेकिन अंततः बड़े पैमाने पर निगरानी के लिए एक उपकरण में बदल गया।

ऑप्टिक नर्व को ब्रिटिश इंटेलिजेंस द्वारा विकसित किया गया था। स्नोडेन के अनुसार, प्रोग्राम स्वचालित रूप से हर पांच सेकंड में बेतरतीब ढंग से चयनित वीडियो चैट के स्क्रीनशॉट लेता है और उन्हें एक विशेष डेटाबेस में संग्रहीत करता है। इन छवियों के बीच, एक कामुक प्रकृति के फ्रेम अक्सर सामने आते थे। ऑप्टिक नर्व को 2008 में लॉन्च किया गया था, और छह महीने के भीतर, इंटेलिजेंस को 1.8 मिलियन नेटवर्क उपयोगकर्ताओं से चित्र प्राप्त हुए।

निगरानी के लिए, ब्रिटिश खुफिया विभाग ने केवल Yahoo! इंक, और अपने अमेरिकी समकक्षों के साथ विशेष रूप से डेटा साझा किया। याहू पर! इंक इसके बारे में कुछ नहीं पता था।

प्रत्येक को उसके काम के अनुसार

हालांकि, हैकर्स हमेशा जिम्मेदारी से बचने में सफल नहीं होते हैं। उदाहरण के लिए, 2013 में, संयुक्त राज्य अमेरिका में 19 वर्षीय जेरेड जेम्स अब्राहम (जेरेड जेम्स अब्राहम) के खिलाफ एक मामला खोला गया था। युवक ने लड़कियों के कंप्यूटरों तक अवैध पहुंच प्राप्त की और वेबकैम के माध्यम से उनकी स्पष्ट तस्वीरें लीं। फिर उसने अपने पीड़ितों को धमकी दी कि अगर वे उसे और कामुक तस्वीरें नहीं भेजेंगे तो इन सामग्रियों को प्रकाशित कर देंगे।

अब्राहम ने अपने पूर्व सहपाठी कैसिडी वुल्फ (कैसिडी वुल्फ) को भी आजमाया, जो मिस टीन यूएसए 2013 का खिताब जीतने वाली थी। लड़की ने इब्राहीम की मांगों को पूरा करने से इनकार कर दिया। उसने अपनी धमकी को अंजाम दिया और वेबकैम से ली गई तस्वीरों को ऑनलाइन पोस्ट कर दिया। नतीजतन, उसका

निगरानी के खिलाफ सुरक्षा के लिए फ्रंट कैमरे को सील करने की आवश्यकता के बारे में लेख 15 वर्षों से प्रकाशित हुए हैं मुझे यकीन है कि आपने ऐसे दर्जनों ग्रंथ देखे होंगे। शायद वे काले विद्युत टेप के निर्माताओं द्वारा प्रायोजित हैं।

2016 में, Kaspersky Lab के एक सर्वेक्षण से पता चला कि 23% रूसियों को ऐसे लेखों के लिए प्रेरित किया जाता है और कैमरे को लैपटॉप पर सील कर दिया जाता है। सबसे अधिक संभावना है, ये लोग न केवल ऐसा करते हैं, बल्कि सुरक्षा के अन्य उपाय भी करते हैं। उदाहरण के लिए, वे कोशिश करते हैं कि वे घर से बाहर न निकलें। आखिरकार, किसी सार्वजनिक स्थान पर सीलबंद कैमरे वाले कंप्यूटर को देखना एक दुर्लभ सफलता है।

लेकिन ऐसे लोग अभी भी मौजूद हैं। उनका दल हैरान है: “क्या तुम मूर्ख हो? आपके नशे में मग को देखने की जरूरत किसे है? काश, कुछ को अभी भी इसकी आवश्यकता हो।

किसको?

यदि आप किसी कंपनी के कंप्यूटर पर काम करते हैं, तो आईटी विभाग के कर्मचारियों या वरिष्ठों द्वारा आपकी निगरानी की जा सकती है। लेकिन इस तरह की निगरानी से खुद को बचाने के लायक नहीं है, अन्यथा वे आपके बारे में सोच सकते हैं: "क्या वह कुछ छुपा रहा है? हमें उस पर एक नजर डालनी चाहिए।"

स्नोडेन और उनके सहयोगी इस सिद्धांत को बढ़ावा देते हैं कि लोकप्रिय ऑपरेटिंग सिस्टम समय-समय पर उपयोगकर्ता की तस्वीरें लेते हैं और उन्हें अपने सर्वर पर स्थानांतरित करते हैं। लेकिन यह एक वैश्विक निगरानी प्रणाली का हिस्सा है जिसे छिपाना मुश्किल है। यदि आप एक साधारण सभ्य व्यक्ति हैं, तो आपको इससे अपना बचाव करने की आवश्यकता नहीं है।

लेकिन ऐसे लोग हैं जो जानबूझकर निगरानी सॉफ्टवेयर स्थापित करते हैं और इससे लाभान्वित होते हैं। आइए उनके बारे में बात करते हैं।

आरएटी-ers

ऊपर गैलरी से सभी तस्वीरें एक पुराने सूत्र से ली गई हैं शोकेस लड़की दास आपके चूहे पर Hackforums.net पर। गुंडों ने इन महिलाओं के कैमरों को हैक कर लिया, तस्वीरें लीं और उन्हें अपने साथियों को अपनी उपलब्धियों को दिखाने के लिए पोस्ट किया। सबसे अधिक संभावना है, पीड़ितों को इसके बारे में कभी पता नहीं चलेगा।

RAT (रिमोट एडमिनिस्ट्रेशन टूल्स या रिमोट एक्सेस ट्रोजन) किसके लिए सॉफ्टवेयर है? उपयोगकर्ता से छिपा हुआदूरस्थ कंप्यूटर नियंत्रण। इस तरह का पहला कार्यक्रम 1998 में सामने आया और इसे बैकऑरिफिस कहा गया।

RAT-er शब्द बीबीसी के पत्रकारों द्वारा कई वर्षों तक गढ़ा गया था। इसलिए मीडिया में "पीड़ितों" के कंप्यूटरों पर आरएटी स्थापित करने वाले गुंडों को बुलाने और उन पर "समझौता सबूत" इकट्ठा करने का रिवाज है। अधिकतर वे इसे केवल मनोरंजन के लिए करते हैं, लेकिन कुछ लोग इससे पैसा कमाते हैं।

आरएटी क्या करने में सक्षम है?

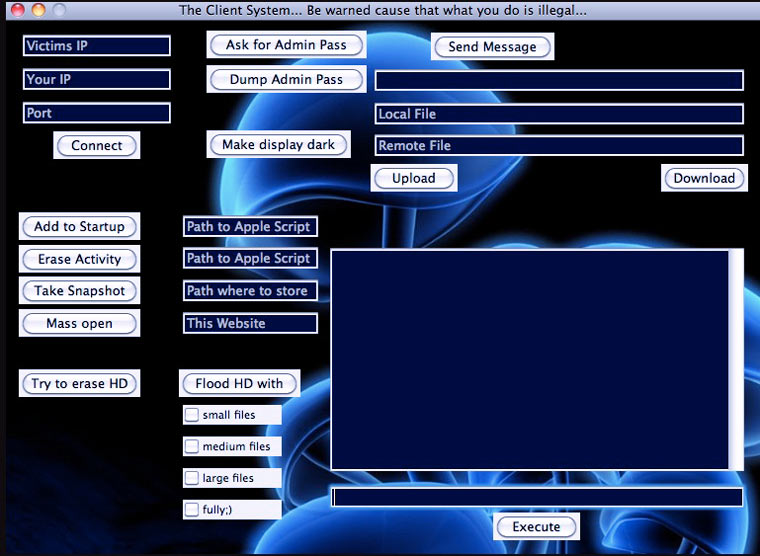

ऊपर दी गई गैलरी में DarkComet RAT प्रोग्राम के स्क्रीनशॉट हैं। यह शैली का एक टेरी क्लासिक है, किसी और के कंप्यूटर के गुप्त नियंत्रण के लिए सबसे प्रसिद्ध उपकरण, 2008 में वापस दिखाई दिया। उनका नाम कभी-कभी खबरों में भी आ जाता है। अफवाह यह है कि डार्ककॉमेट का इस्तेमाल सीरियाई अधिकारियों द्वारा विपक्ष की जासूसी करने के लिए किया गया था।

स्क्रीन के बाईं ओर की तालिका उन उपयोगकर्ताओं की सूची है जिनके कंप्यूटरों को प्रबंधित किया जा सकता है। दाईं ओर प्रत्येक के लिए उपलब्ध कार्रवाइयों की एक सूची है। जैसा कि आप देख सकते हैं, कंप्यूटर पूरी तरह से स्कैमर्स के हाथ में है। तुम भी फ़ाइलें अपलोड कर सकते हैं और बैट स्क्रिप्ट चला सकते हैं। अनुभाग विशेष ध्यान देने योग्य हैं। जासूस कार्यऔर मजेदार कार्य.

"जासूस कार्य" आपको "दास" की निगरानी करने की अनुमति देता है: ध्वनि और वीडियो रिकॉर्ड करें, डेस्कटॉप पर कुछ करें (टीमव्यूअर की तरह कुछ), सभी कीस्ट्रोक रिकॉर्ड करें। और "मजेदार विशेषताएं" पीड़ित को डरा सकती हैं: माउस / कीबोर्ड बंद करें, ड्राइव को स्लाइड करें, संवाद बॉक्स के रूप में संदेश भेजें या कंप्यूटर स्क्रीन पर चैट करें। मैं केवल मामले में स्पष्ट करूंगा: जब आरएटी चल रहा होता है, तो विंडोज़ पर ज्यादातर मामलों में कैमरे के पास प्रकाश नहीं होता है।

क्या यह मैक के लिए खतरनाक है?

हां। RAT के कुछ फ्लेवर हैं जो MacOS के तहत काम करते हैं। उदाहरण के लिए, क्रॉस-प्लेटफ़ॉर्म ब्लैकहोल, जो ऊपर की तस्वीर में दिखाया गया है। इसमें कम मानक कार्य हैं, लेकिन आप Apple स्क्रिप्ट और शेल स्क्रिप्ट स्क्रिप्ट चला सकते हैं।

मैक के लिए आरएटी में, डेवलपर्स अक्सर वीडियो रिकॉर्ड करने के लिए सुविधाओं को शामिल नहीं करते हैं, क्योंकि ओएस एक्स और मैकओएस में वे प्रकाश को चालू करने से नहीं लड़ सकते हैं जो उपयोगकर्ता को प्रोग्राम के संचालन का पता लगाने की अनुमति देता है। यहां तक कि पूरी तरह से नया RAT, जो 2016 के अंत में सामने आया था। पिछले दरवाजे.OSX.Mokes.aस्क्रीन और ध्वनि से वीडियो रिकॉर्ड करने के लिए केवल कार्य हैं। उसके पास वेबकैम तक पहुंच नहीं है।

क्या यह स्मार्टफोन के लिए खतरनाक है?

हाँ, Android के लिए। उदाहरण के लिए, बहुत बार उल्लेख किया गया DroidJack। पीड़ित के स्मार्टफोन पर इस प्रोग्राम को इंस्टॉल करने के बाद, हमलावर को उसके कैमरे, माइक्रोफोन, कॉन्टैक्ट्स, एसएमएस, कॉल्स, लोकेशन, इंस्टॉल किए गए एप्लिकेशन तक पहुंच प्राप्त हो जाती है। इसे चलाने के लिए रूट अधिकारों की आवश्यकता नहीं है।

पीड़ित के कंप्यूटर पर RAT कैसे आता है?

सबसे पहले, आरएटी-एर एक्सई एक्सटेंशन, तथाकथित "स्टब" के साथ एक फाइल बनाता है, जिसमें यह आवश्यक सेटिंग्स निर्धारित करता है। उसके बाद, उसे पीड़ित को अपने कंप्यूटर पर चलाने की जरूरत है।

पहला तरीका यह है कि फ़ाइल को किसी उपयोगी चीज़ के रूप में छिपाया जाए और व्यक्ति को इसे खोलने के लिए राजी किया जाए। उदाहरण के लिए, ऊपर उल्लिखित सीरियाई विपक्ष के लिए, जासूसों ने "स्काइप के लिए संदेश एन्क्रिप्टर" की आड़ में डार्ककॉमेट को भेजा और उन्हें सरकारी निगरानी से खुद को बचाने के लिए इसे स्थापित करने के लिए राजी किया।

आरएटी-कार्यक्रम व्यक्तिगत रूप से वितरित किए जाते हैं: "एक आदमी एक एक्स-फाइल के रूप में रसायन विज्ञान में एक जीडीजेड सहपाठी देता है" या थोक में: उपयोगी कार्यक्रमों की आड़ में टॉरेंट या फाइल एक्सचेंजर्स पर अपलोड करना, सोशल नेटवर्क में स्पैम, मेल, मंच। उदाहरण के लिए, ब्लैकहोल को मैक के लिए एक एंटीवायरस की आड़ में वितरित किया गया था।

दूसरा तरीका यह है कि अपने आप को फ्लैश ड्राइव के साथ किसी और के कंप्यूटर से मूर्खतापूर्वक संलग्न करें, जबकि उसके मालिक ने छोड़ दिया है। RAT-ers के शिकार अक्सर उनके प्रियजन होते हैं। टोर नेटवर्क में, आप मुख्य "मेरे फ्रंट कैमरे से लाइव प्रसारण" पर एक आमंत्रण शिलालेख वाली साइटों पर ठोकर खा सकते हैं 13 साल केजोसी की बहनें। 0.01BTC ($10) का भुगतान करें और उसे 24/7 देखें।"

उपकरण स्टोर क्लर्क ग्राहकों के कंप्यूटर पर जासूसी सॉफ्टवेयर स्थापित कर सकते हैं।

क्या आरएटी प्राप्त करना कठिन है?

रिमोट एक्सेस प्रोग्राम को ही डाउनलोड करना आसान है। इसे सार्वजनिक डोमेन में पाया जा सकता है या किसी भी टोर डिजिटल सामान की दुकान पर खरीदा जा सकता है। नेत्रहीन, एक चौथाई मैलवेयर जो प्रस्तुत किया जाता है, वे विभिन्न प्रकार के RAT होते हैं।

एक-एक करके (सेट: सिद्ध कार्यक्रम + बहुत विस्तृत निर्देश) वे $0.5 से $2 डॉलर तक की कीमतों पर बेचे जाते हैं। या आप हैकर स्टार्टर पैक के रूप में एक ही बार में आरएटी की 20-30 किस्मों को $10-$50 में खरीद सकते हैं, जिसमें अन्य कार्यक्रमों का एक समूह, उनके वितरण उपकरण, एंटी-वायरस मास्किंग (एन्क्रिप्शन) और शैक्षिक साहित्य शामिल होंगे। प्रलेखित RAT स्रोत कोड की कीमत कई सौ डॉलर हो सकती है।

ऊपर वर्णित डार्ककॉमेट अतीत की बात है, क्योंकि डेवलपर्स ने 2012 में परियोजना को वापस बंद कर दिया था। लेकिन उसके पास सैकड़ोंएनालॉग्स और क्लोन। डार्करीडिंग पोर्टल के एक अध्ययन के अनुसार, 2015 के अंत में शीर्ष 3 RAT सकुला, KjW0rm और Havex हैं। लेकिन डार्ककॉम अभी भी रैंकिंग में पांचवें स्थान पर है।

RAT लड़कियों से पैसे कैसे कमाते हैं?

ज्यादातर मामलों में रैटर्स की शिकार 10-18 साल की लड़कियां होती हैं। आखिरकार, ऐसे शिकार को देखना सबसे दिलचस्प है। लड़कियां अक्सर लैपटॉप पर फिल्म देखने, दिन में कई बार कपड़े बदलने, घर में आधा नंगा घूमने, अपने दोस्तों के साथ अपने अंतरंग जीवन के विवरण पर चर्चा करने के साथ स्नान करती हैं।

2013 में, बीबीसी न्यूज़ के पत्रकारों ने लिखा था कि एक महिला के कंप्यूटर तक पहुंच की लागत $ 1- $ 2 है, और पुरुषों को केवल कुछ सेंट। लेकिन आप एक्सेस बेचकर बहुत सारा पैसा नहीं जुटा सकते, क्योंकि अजनबियों के लिए कैमरा देखना जल्दी उबाऊ हो जाता है। लेकिन आप कामुक वीडियो पर पैसा कमा सकते हैं।

यह कोई संयोग नहीं है कि आरएटी में "मजेदार विशेषताएं" हैं। वे पीड़ित पर मनोवैज्ञानिक रूप से दबाव डालने में मदद करते हैं और उन्हें कुछ ऐसा करने के लिए मजबूर करते हैं जो पीडोफाइल दर्शकों को उत्साहित कर सके। ऊपर दी गई तस्वीर एक युवा लड़की के भयानक और असहाय चेहरे को दिखाती है जिसे वेबकैम के माध्यम से ब्लैकमेल किया जाता है और कपड़े उतारने के लिए मजबूर किया जाता है।

पीडोफाइल और सैडिस्टों के लिए साइटों के लिए इस तरह के वीडियो बहुत जरूरी हैं। डार्क वेब पर, वास्तव में "विशेष" वीडियो वाले "वयस्क" संसाधन कई सौ डॉलर चार्ज करते हैं। प्रति सदस्यता प्रति आगंतुकऔर उनके पास सामग्री प्रदाताओं को अच्छी तरह से भुगतान करने की क्षमता है।

RAT लड़कों से पैसे कैसे कमाते हैं?

अक्सर RAT-ers का लक्ष्य लोकप्रिय ऑनलाइन गेम में अपग्रेड किए गए खातों के स्वामी होते हैं। मंचों से एक विशिष्ट कहानी:

मैं चाय पीने गया था। जब वह वापस लौटा, तो उसने देखा कि COMP SAM खेल की वस्तुओं को खींच रहा था और किसी के साथ उनका आदान-प्रदान कर रहा था।

कभी-कभी सोशल नेटवर्क पर देखी गई साइटों, ब्लॉगों और पेजों के मालिकों को इस तरह से हैक कर लिया जाता है।

कैसे समझें कि कंप्यूटर संक्रमित है?

बुली नहीं चाहते कि आपको पता चले कि कोई और आपके कंप्यूटर का उपयोग कर रहा है। RAT-ers के कई पीड़ितों को अपने भाग्य का एहसास नहीं होता है। मंचों के विश्लेषण से ऐसे संकेत मिले जो संकेत दे सकते हैं कि आप "गुलाम" बन गए हैं:

- फ़ाइलें पिछली बार खोली गई तारीखें आपके द्वारा खोले गए समय से मेल नहीं खातीं। यदि आपके पास अपने डेस्कटॉप पर पासवर्ड वाली टेक्स्ट फ़ाइल है, तो सबसे पहले उस पर ध्यान दें;

- जब आप कंप्यूटर से दूर जाते हैं, तो आप पाते हैं कि कर्सर उस जगह पर नहीं है जहां आपने उसे छोड़ा था;

- ब्राउज़र में विंडोज़ और टैब अचानक खुलते / बंद होते हैं;

- तत्काल दूतों और सामाजिक नेटवर्क में आपके कई खातों से अचानक स्पैम भेजा जाने लगा;

- आप अपने ई-वॉलेट पर पैसे चूक गए।

क्या करें?

कैमरे को सबसे अंत में सील किया जाना चाहिए। इस तरह की समस्या से बचने के लिए, आपको जाने-माने सुरक्षा नियमों का पालन करना चाहिए: बाएं हाथ के स्रोतों से कोई भी कचरा डाउनलोड न करें, मेल से संदिग्ध फाइलें न खोलें, "वीके लाइक्स को धोखा देने के लिए एक प्रोग्राम डालें" के लिए अनुनय-विनय न करें। किसी को भी अपने पर्सनल कंप्यूटर पर काम न करने दें।